Thème

Faire la rotation d'un credential

Objectif

Remplacer la clé ou le secret d'un credential existant sans couper le service. Utile en rotation planifiée (bonne pratique annuelle) ou en urgence (suspicion de compromission).

Durée estimée : 3 à 5 minutes • Rôle requis : platform-governor (ou organization-manager avec la permission credential_rotate)

Quand faire une rotation ?

| Situation | Urgence | Prévenir le partenaire ? |

|---|---|---|

| Rotation planifiée annuelle | Faible | Oui, 7 jours avant. |

| Départ d'un collaborateur ayant eu accès aux clés | Moyenne | Selon contexte. |

| Suspicion de compromission (fuite, log exposé, phishing) | Haute | Après la rotation, sans prévenir. |

| Expiration d'un certificat sous-jacent | Faible | Oui. |

Règle de bonne conduite

Faites une rotation au moins une fois par an pour chaque credential actif, et documentez la date dans le Label du credential (ex. CNAM OAuth — rotated 2026-04).

Étape 1 — Identifier le credential à renouveler

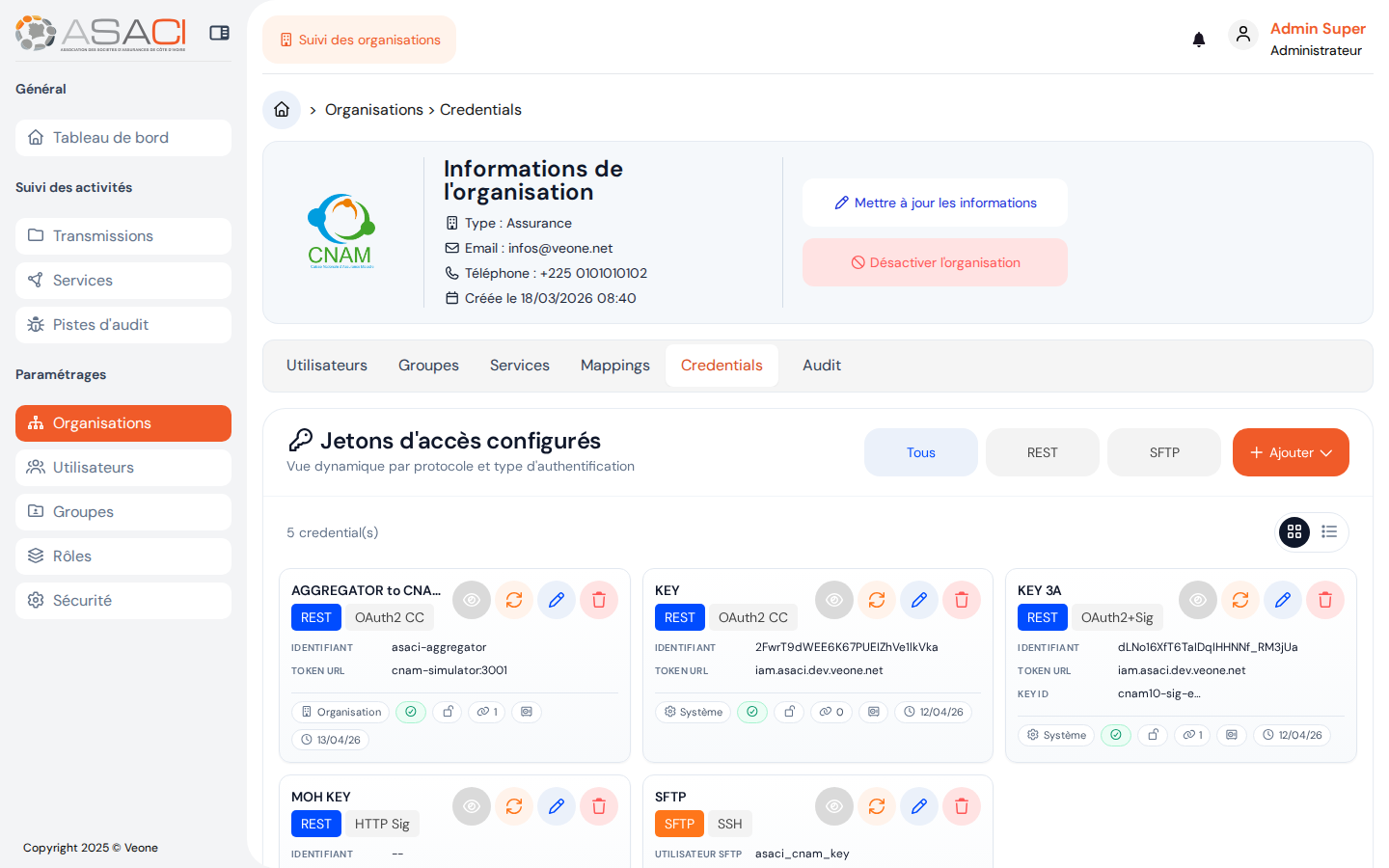

Ouvrez Paramétrages ▸ Organisations, puis la fiche de l'organisation, onglet Credentials.

Repérez la carte du credential concerné grâce à son libellé et à son type. Les filtres Tous / REST / SFTP peuvent vous aider.

Étape 2 — Vérifier les services qui utilisent ce credential

Avant de rouler, mesurez l'impact.

- Onglet Services de la même organisation.

- Triez ou recherchez par la colonne Credential.

- Notez les services impactés (souvent 1 à 3, parfois plus).

Si un flux entrant dépend de ce credential et que l'organisation l'utilise déjà avec la valeur actuelle, prévenez-la à l'avance : la rotation change la clé et le partenaire devra la mettre à jour de son côté.

Étape 3 — Lancer la rotation

De retour sur l'onglet Credentials, chaque carte propose trois actions :

| Icône | Action |

|---|---|

| 🖊️ bleu | Modifier les champs non sensibles (libellé, URL du token endpoint…). |

| 🔄 rouge | Rotation — régénère la valeur secrète. |

| 🗑️ rouge | Révoquer — supprime le credential (irréversible). |

Cliquez sur l'icône 🔄 Rotation de la carte concernée.

Selon le mode de provisionnement

SYSTEM_PROVIDED: la plateforme génère une nouvelle valeur. Un volet affiche la nouvelle clé en clair une seule fois — téléchargez-la ou copiez-la immédiatement.SELF_PROVIDED: un formulaire s'ouvre pour saisir la nouvelle clé que vous a communiquée l'organisation (nouvelapiKey, nouveauclientSecret, nouvelle clé publique, etc.).

Étape 4 — Communiquer la nouvelle clé si nécessaire

SYSTEM_PROVIDED+ flux entrant : l'organisation doit mettre à jour son système avec la nouvelle clé. Transmettez-la via un canal sécurisé (gestionnaire de mots de passe partagé, tunnel chiffré, pas en clair dans un e-mail).SELF_PROVIDED+ flux sortant : rien à transmettre — c'est l'organisation qui a fourni la nouvelle clé ; vous venez simplement de l'enregistrer côté plateforme.

Étape 5 — Vérifier que le flux continue de fonctionner

- Menu Suivi des activités ▸ Transmissions.

- Filtrez sur Source ou Destination = le code de l'organisation.

- Attendez quelques minutes et vérifiez qu'une nouvelle transmission apparaît avec un statut

SUCCESS.

En cas d'échec, les statuts caractéristiques d'un mauvais credential sont :

DENIED— clé refusée par le partenaire.PARTNER_ERRORavec un code HTTP 401/403 — authentification rejetée.

Si vous voyez ça, revenez à l'étape 3 et vérifiez la nouvelle valeur.

Étape 6 — Confirmer via la piste d'audit

Menu Suivi des activités ▸ Pistes d'audit, filtrez sur :

- Événement :

partner.credentials_updated - Acteur : votre e-mail

- Période : Aujourd'hui

Ouvrez le détail de l'événement. Le champ Cible indique le credentialId concerné, et les Détails supplémentaires contiennent le type d'opération (ROTATE), sans exposer la valeur secrète (c'est normal).

Checklist de fin de parcours

- [ ] Le credential affiche une date de dernière modification actualisée.

- [ ] Une transmission

SUCCESSest apparue après la rotation. - [ ] L'événement

partner.credentials_updatedest présent dans l'audit. - [ ] Le partenaire a été informé si la rotation concerne un flux entrant

SYSTEM_PROVIDED. - [ ] L'ancienne valeur est détruite de votre gestionnaire de mots de passe.

Points d'attention

- La valeur secrète n'est affichée qu'une seule fois pour les modes

SYSTEM_PROVIDED. Si vous la perdez, la seule option est de refaire une rotation. - Ne pas révoquer (🗑️) à la place de rouler (🔄). La révocation casse immédiatement tous les services qui dépendent de ce credential.

- Une rotation ne met pas automatiquement les services à jour côté partenaire : c'est à vous (ou à lui) d'aller propager la nouvelle valeur.

- En cas de compromission, enchaînez :

- Rotation du credential.

- Consultation de la piste d'audit sur les dernières 24 h pour repérer d'éventuelles actions anormales.

- Notification à l'équipe sécurité (voir Support).